# Configuration

Vous trouverez ci-dessous une explication au sujet de la configuration de Modern Authentication.

Information

Si plusieurs archives sont rattachées à une instance ELO, elles se partagent la même configuration d'authentification.

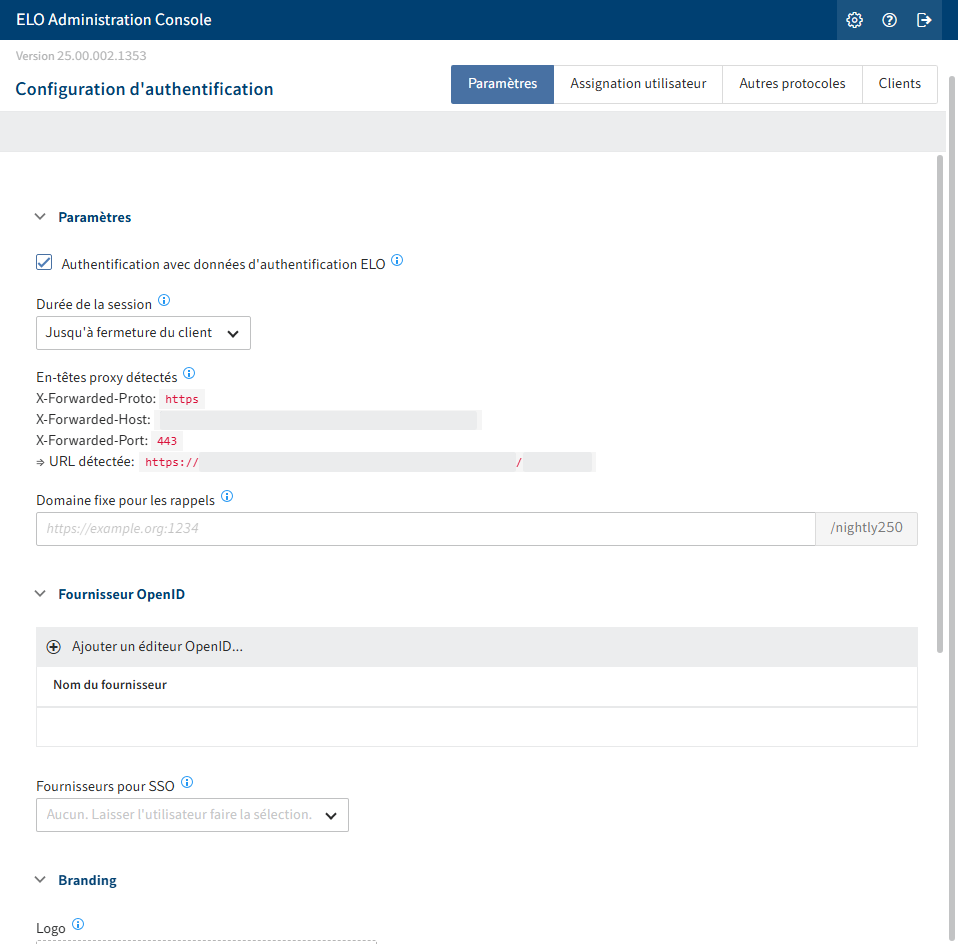

# Section 'Réglages'

Vous pouvez ajuster la page d'authentification de ELO Modern Authentication individuellement aux exigences de l'entreprise.

Vous avez les options suivantes dans la section Configuration d'authentification :

Authentification avec données d'accès ELO : si cette option est activée, les utilisateurs peuvent s'authentifier via un fournisseur d'identité, ou de manière plus classique avec le nom du compte et le mot de passe.

Si l'option est désactivée, il faut passer par le fournisseur d'identité. Une exception sont les comptes de service et les comptes avec des droits administratifs.

Durée de la session : sélectionnez combien de temps une session doit rester ouverte. Une fois la durée expirée, il faut s'authentifier à nouveau.

Information

Lors d'un redémarrage du serveur d'indexation ELO, les sessions seront également terminées.

Proxy Header reconnus : affiche les header du proxy qui doivent être envoyés par les reverse proxys et les load balancers.

Domaine fixe pour les callbacks : si vous définissez un domaine fixe pour la connexion, l’authentification et toutes les redirections se feront uniquement via cette adresse. Cela peut résoudre des problèmes possibles lors du transfert.

Si le champ reste vide, les URL sont déterminées selon la requête HTTP. Cela comprend également les informations mises à disposition des en-têtes X-Forwarded des Reverse Proxys et Load Balancer.

Si vous souhaitez accéder au dépôt via différents domaines, par exemple via une URL intranet ou une URL externe, vous devez configurer les proxys en conséquence Vous trouverez d'autres informations à ce sujet dans le chapitre Reverse Proxys.

Fournisseur OpenID pour le SSO : via le menu déroulant, vous pouvez sélectionner un fournisseur d’identité afin de déclencher une connexion avec l’authentification unique (Single Sign-On) Si aucun fournisseur n'est sélectionné, tous les fournisseurs configurés sont affichés dans le dialogue d'authentification. Dans ce cas, les utilisateurs peuvent sélectionner eux-mêmes la méthode d'authentification.

# Branding

Vous pouvez télécharger des logos et images d'arrière-plan pour le branding.

Les formats d'image courants compatibles avec le web sont possibles. Les images sont mises à échelle en fonction de leur taille et de leur résolution.

Via Enregistrer, les images sont copiées et elles seront affichées sur la page d'authentification de ELO Modern Authentication lors du prochain lancement de la page d'authentification.

Logo : ce champ vous permet de télécharger un logo individuel, qui sera affiché dans la section d'authentification lors de l'authentification.

Si le logo est supprimé, c'est le logo ELO qui sera affiché.

Image d'arrière-plan : via ce champ, vous pouvez télécharger une image d'arrière-plan individuelle, qui sera affichée derrière la section d'authentification lors de l'authentification.

Information

Nous recommandons les formats PNG et JPEG. D'autres formats comme SVG, WebP ou AVIF pourraient ne pas être affichés correctement dans le client Java ELO.

La résolution min. recommandée est 1920x1080. La taille du fichier devrait être inférieure à 1MB, pour permettre une transmission de réseau rapide.

Si l'image d'arrière-plan est supprimée, un arrière-plan standard sera affiché.

# Ajouter un éditeur OpenID

Pour permettre l'authentification via un ou plusieurs fournisseurs d'identité, vous devez les configurer.

Remarque

Le fournisseur OpenID doit être accessible via serveur ELO. Des ajustements des réglages Firewall sont éventuellement requis.

En fonction du fournisseur, les différentes étapes varient et plusieurs étapes pourraient s'avérer nécessaires.

Ci-dessous vous trouverez le déroulement dans l'aperçu.

Sélectionnez Ajouter OpenID.

Un menu déroulant apparaît.

Sélectionnez le fournisseur souhaité.

Sont supportés :

- Microsoft

- Keycloak

- SAP

- Salesforce

- SmartWe

- Other (possibilité d'intégrer un autre fournisseur d'identité compatible avec OpenID)

Le dialogue Veuillez sélectionnez un ID pour le fournisseur pour OpenID. Le nom est pré-rempli en fonction de la sélection.

En option : vous pouvez bien sûr modifier le nom für la configuration.

Confirmez avec OK.

La section de configuration correspondante s'affiche.

Entrez les informations nécessaires pour le fournisseur.

Alternative : sélectionnez Enregistrement auprès du fournisseur, si vous n'avez pas encore effectué d'enregistrement auprès du fournisseur de OpenID souhaité. Ensuite, veuillez transférer les données de l'enregistrement dans la configuration.

Information

Dans le chapitre Configurarion de Microsoft Azure, notre exemple montre l'intégration via Microsoft Azure.

En fonction du fournisseur, les différentes étapes peuvent différer.

Selon le fournisseur, il y a différentes étapes préliminaires.

Option vous pouvez activer l'option Masqué pour masquer le fournisseur d'identité dans le dialogue d'authentification. Il peut toutefois toujours être appelé par des applications ou des intégrations pour effectuer une authentification.

Veuillez enregistrer vos réglages.

# Test

Via Tester l'authentification vous permet de vérifier les réglages. Une fenêtre pop-up s'affiche, qui simule la page d'authentification. Lors de la connexion via le fournisseur configuré, une connexion est tentée avec le compte actuellement utilisé.

Remarque

La synchronisation se fait via l'adresse e-mail. C'est pourquoi l'adresse e-mail utilisée par le fournisseur doit également être enregistrée dans le champ e-mail du compte ELO.

# Configuration Single Sign-on

Vous pouvez configurer que la connexion dans les clients ELO s’effectue par Single Sign-On (SSO) exclusivement via un fournisseur d’identité configuré.

Pour cela, vous pouvez sélectionner un fournisseur OpenID dans la section Paramètres, via le menu déroulant Fournisseur OpenID pour le SSO, afin qu’il soit utilisé pour l'authentification.

En alternative, vous pouvez désactiver l'option Authentification avec données d'authentification ELO si seulement un autre fournisseur d'identité est configuré.

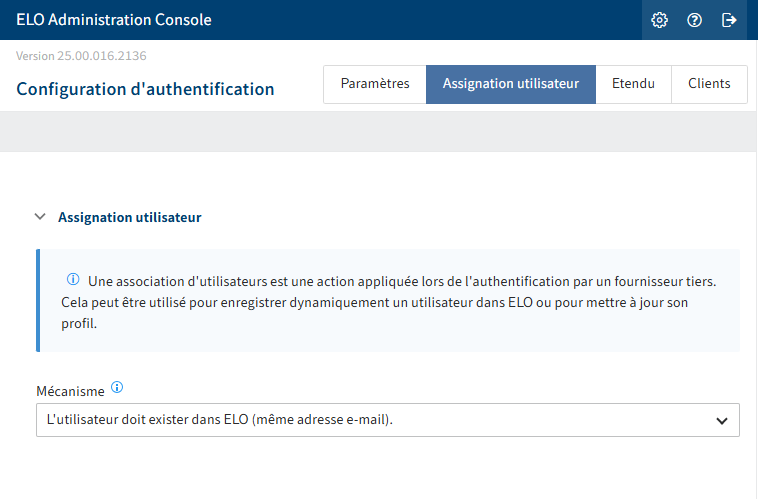

# Section 'Assignation utilisateur'

Dans la section Attribution d'utilisateurs, vous pouvez configurer une méthode qui doit être appliquée lors de la comparaison des comptes ELO avec les comptes chez le fournisseur d'identité.

Les mécanismes suivants sont disponibles :

L'utilisateur doit exister dans ELO

Créer directement un utilisateur ELO : crée automatiquement un nouveau compte dans ELO lors de l'authentification, s'il n'existe pas encore de compte ELO pour l'adresse e-mail indiquée. Dans le champ Limitation du domaine de messagerie, vous pouvez définir quels domaines doivent être autorisés pour l'authentification.

Lancer le flow : lance un flow pour actualiser ou créer automatiquement des comptes lors de l'authentification dans ELO. Une fois le flow exécuté, l'utilisateur est authentifié à ELO, si le compte existe. Pour utiliser ce mécanisme, vous devez tout d'abord configurer un flow correspondant.

Le flow se réfère au jeu de données intégral de l'OpenID UserInfo provenant du fournisseur de OpenID. Dans Microsoft, cela pourrait ressembler à :

{ "sub": "<ID utilisateur Microsoft>", "name": "Luise Lind", "family_name": "Lind", "given_name": "Luise", "picture": "https://graph.microsoft.com/v1...;value", "email": "l.lind@example.com" }Les payloads diffèrent en fonction du fournisseur OpenID, mais ils contiennent presque tous les paramètres

"sub","email"et"name".Lancer la fonction enregistrée (Legacy) : peut effectuer un mappage de comptes t créer un nouveau compte lors de l'authentification dans ELO, ou actualiser un compte existant.

Vous trouverez d'autres informations au sujet des fonctions enregistrées dans la documentation plugiciel ELOauth dans les chapitres Implémentations existantes > Registered Function (opens new window) et Configuration manuelle > OAuth2 (opens new window).

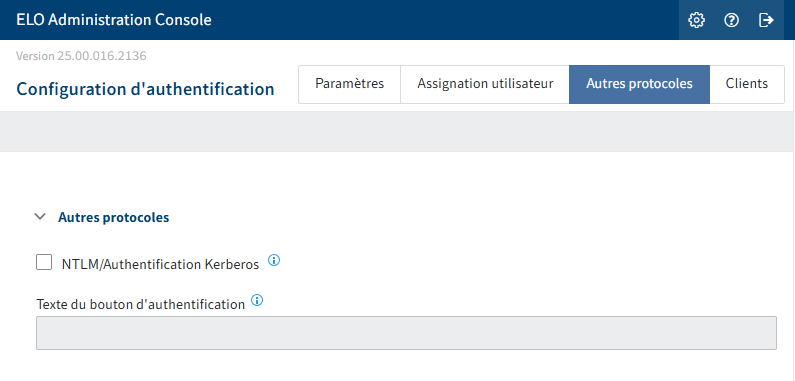

# Section 'Autres protocoles'

La section Autres protoocoles est pensée pour les systèmes qui mettent en place NTLM ou Kerberos.

Remarque

Il n'est pas recommandé d'utiliser ces protocoles. Cette option est proposée pour des raisons de compatibilité.

# Remarques importantes

- NTLM n'est plus développé par Microsoft depuis juin 2024 et elle est considérée comme deprecated.

- Le protocole d'authentification SAML n'est plus supporté.

- Kerberos et NTLM ne fonctionnent pas dans le client Java ELO avec JCNN (standard), lorsqu'il y a un mode Load-Balancer. Si la valeur

ASFest enregistrée dans l'éditeur de registre, les packages des Business Solutions ne fonctionnent pas. - Kerberos et NTLM ne fonctionnent que dans les environnements intranet, dans lesquels sont contrôlés les clients de l'entreprise correspondante.

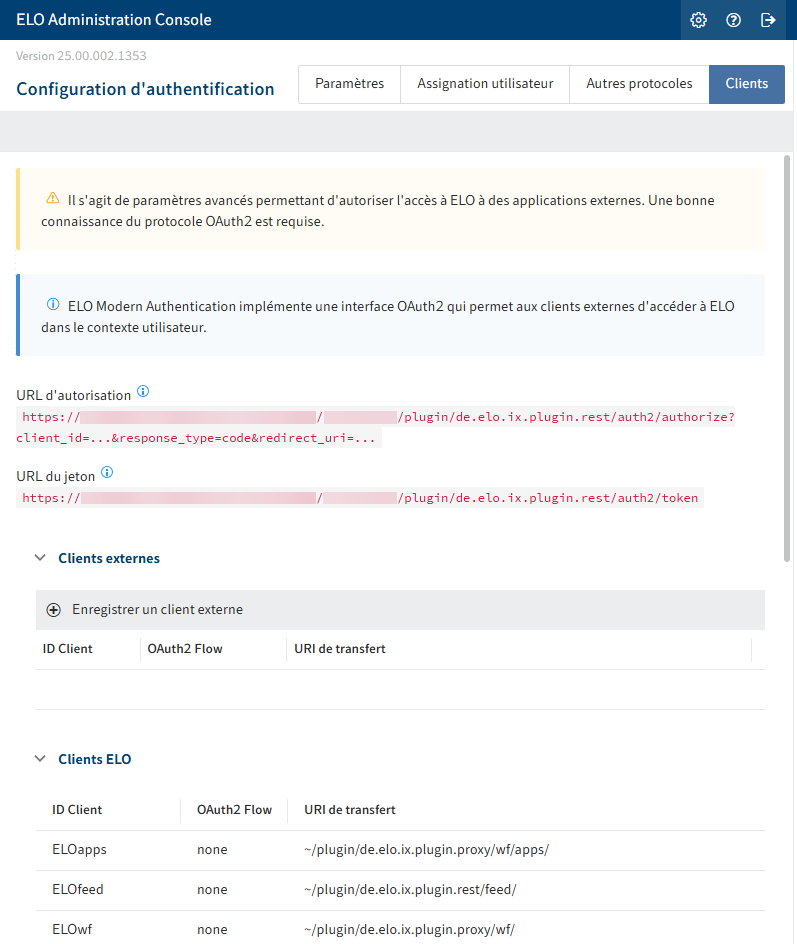

# Section 'Clients'

Dans cette section, vous trouverez des réglages avancés pour accéder au système ELO ainsi qu'un aperçu des URLs et des URIs pour les clients et modules ELO.

Sous Clients externes, vous pouvez relier un propre portail externe ou une propre application avec ELO.

Remarque

Des connaissances avancées du protocole OAuth 2.0 sont requises. Vous trouverez d'autres informations à ce sujet sur les sites Web OAuth 2.0 Simplified (opens new window) et OAuth 2.0 (opens new window).